Information Disclosure

- Kontext

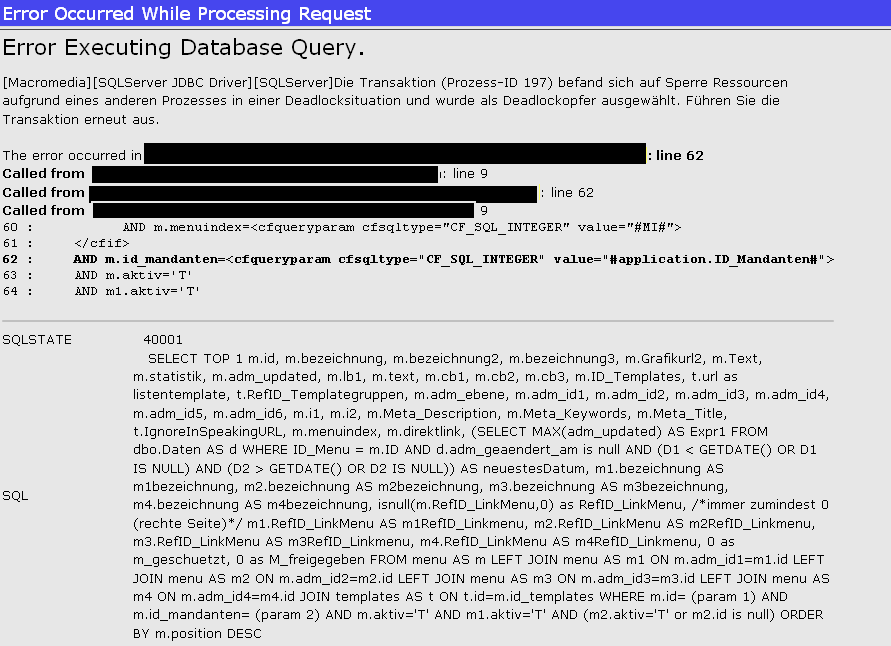

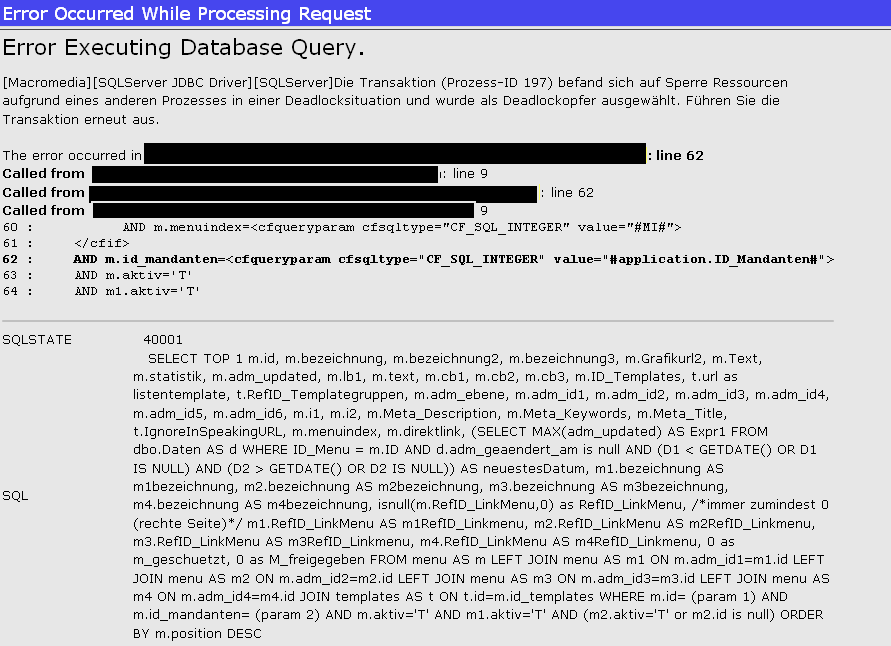

- Angreifer versuchen zuerst Informationen über das Ziel zu sammeln (finger printing)

- Installierte Software und deren Version

- Details über die Architektur der Anwendung

- Struktur der Datenbank

- Benutzernamen

- Schwachstelle

- Viele Anwendungen geben wichtige Informationen durch Fehlermeldungen heraus

- Hersteller geben in Sicherheitshinweisen zu viele Informationen zu möglichen Angriffen

- Ergebnis

- Angreifer kann mit Informationen zur Software auf die Suche in entsprechenden Datenbanken zu Schwachstellen gehen

- Angreifer muss weniger Zeit auf das Durchprobieren von Angriffen verwenden

- Angreifer kann seinen Angriff viel genauer gegen das System richten

Information Disclosure

Information Disclosure - Keine Fehlermeldungen mit Details an den Browser schicken

- Kunden kann eine ID präsentiert werden

- Details können in ein Logfile auf dem Server geschrieben werden

- Keine Debug-Statements in der Anwendung belassen, die unnötige Informationen liefern